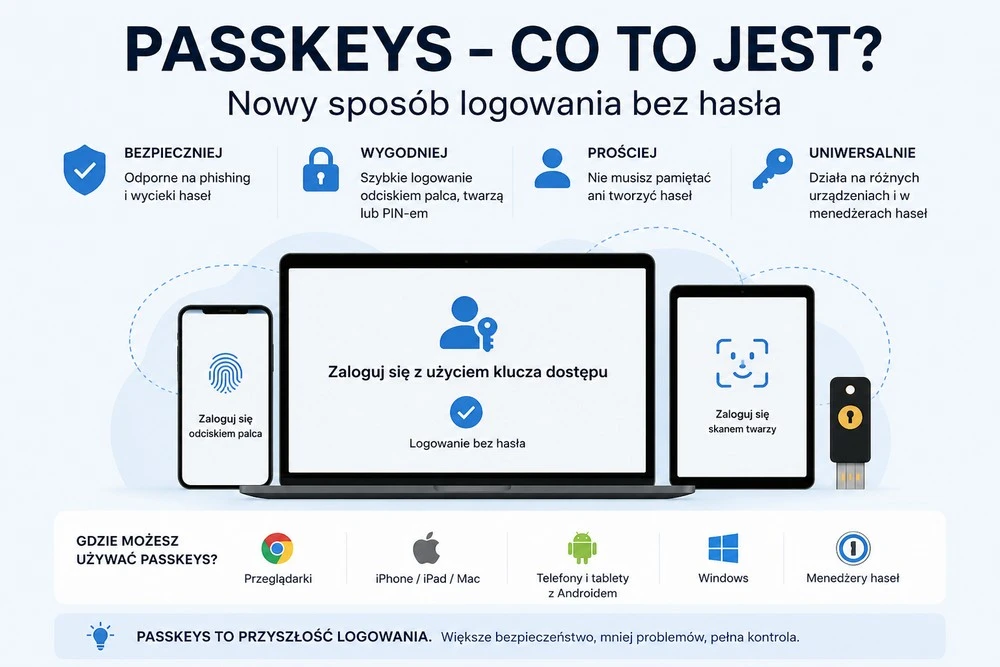

Passkeys to najprostszy obecnie sposób logowania bez wpisywania hasła. Zamiast zapamiętywać długie ciągi znaków, przepisywać kody SMS albo klikać linki w mailu, użytkownik potwierdza logowanie odciskiem palca, skanem twarzy, kodem PIN urządzenia lub kluczem sprzętowym. Dla wielu osób brzmi to jak zwykłe „logowanie biometrią”, ale technicznie działa inaczej i jest znacznie bezpieczniejsze niż klasyczne hasło.

Passkeys coraz szybciej wchodzą do usług Google, Apple, Microsoftu, serwisów społecznościowych, sklepów internetowych i menedżerów haseł. W tym poradniku wyjaśniamy, czym są passkeys, jak włączyć klucze dostępu na telefonie i komputerze, jak używać ich z menedżerem haseł oraz na co uważać, żeby nie zablokować sobie dostępu do konta.

Czym są passkeys?

Passkeys, czyli klucze dostępu, to nowoczesna metoda logowania oparta na standardach FIDO/WebAuthn. W praktyce zastępują hasło, ale nie są „hasłem zapisanym gdzieś w tle”. To para kryptograficznych kluczy: jeden klucz publiczny trafia do usługi, a drugi — prywatny — zostaje po stronie użytkownika, na urządzeniu albo w menedżerze haseł. FIDO Alliance opisuje passkeys jako technologię zastępującą hasła, odporną na phishing i pozbawioną wspólnego sekretu, który można wykraść z serwera.

Najważniejsza różnica polega na tym, że użytkownik niczego nie wpisuje. Gdy logujesz się do konta, serwis prosi Twoje urządzenie o potwierdzenie tożsamości. Telefon, komputer albo menedżer haseł sprawdza, czy to faktycznie Ty — na przykład przez Face ID, Touch ID, odcisk palca, Windows Hello albo PIN. Dopiero potem urządzenie podpisuje żądanie logowania kluczem prywatnym.

To oznacza, że passkey nie działa jak zwykłe hasło. Nie da się go skopiować z pamięci, podejrzeć przez kamerę, wpisać na fałszywej stronie ani przejąć przez klasyczną bazę wycieków haseł. Jeśli ktoś stworzy stronę podszywającą się pod bank, sklep lub usługę Google, passkey nie powinien zadziałać, bo jest powiązany z konkretną domeną.

Dlaczego passkeys są bezpieczniejsze niż hasła?

Passkeys są bezpieczniejsze od haseł głównie dlatego, że nie wymagają wpisywania żadnego sekretu. Hasło można przechwycić, wyłudzić, zgadnąć, ponownie wykorzystać lub ukraść z bazy danych. Passkey działa inaczej: usługa przechowuje tylko klucz publiczny, a klucz prywatny pozostaje po stronie użytkownika.

To szczególnie ważne w czasach phishingu, fałszywych paneli logowania, deepfake’ów, przejmowania kont i wycieków danych. Brytyjskie National Cyber Security Centre w kwietniu 2026 roku zaczęło rekomendować passkeys wszędzie tam, gdzie dana usługa je obsługuje, a klasyczne dwuskładnikowe logowanie tam, gdzie passkeys jeszcze nie są dostępne. NCSC wskazuje, że passkeys mają silne właściwości bezpieczeństwa: wysoką entropię, unikalność dla każdego konta i odporność na phishing.

W praktyce passkeys rozwiązują kilka najczęstszych problemów użytkowników:

| Problem z hasłami | Jak pomagają passkeys? |

|---|---|

| Hasła są krótkie, powtarzane lub łatwe do odgadnięcia | Passkey jest generowany kryptograficznie i nie trzeba go pamiętać |

| Użytkownik może wpisać hasło na fałszywej stronie | Passkey jest powiązany z konkretną usługą i domeną |

| Hasło może wyciec z serwera | Serwis nie przechowuje prywatnego klucza użytkownika |

| Kody SMS można przechwycić lub wyłudzić | Logowanie odbywa się lokalnie przez urządzenie albo menedżer haseł |

| Użytkownik zapomina hasło | Logowanie potwierdza się tak jak odblokowanie telefonu lub komputera |

Nie oznacza to, że passkeys są magiczną tarczą na wszystko. Nadal trzeba chronić telefon, komputer, konto Apple ID, konto Google, konto Microsoft lub menedżer haseł. Jeśli ktoś przejmie cały ekosystem, w którym przechowujesz klucze dostępu, problem będzie poważny. Różnica polega na tym, że atakujący nie może po prostu „znać hasła”. Musi przejść przez zabezpieczenia urządzenia lub magazynu passkeys.

Czytaj również: Jak tworzyć silne i bezpieczne hasła? Praktyczny poradnik

Jak działają passkeys w praktyce?

Passkeys działają w dwóch etapach: najpierw trzeba utworzyć klucz dostępu, a później używać go przy logowaniu. Najczęściej wygląda to bardzo prosto. Wchodzisz w ustawienia bezpieczeństwa konta, wybierasz opcję „utwórz passkey”, potwierdzasz tożsamość odciskiem palca, twarzą lub PIN-em i gotowe.

Google w dokumentacji dla deweloperów opisuje podstawowy proces w podobny sposób: użytkownik loguje się dotychczasową metodą, wybiera utworzenie passkey, sprawdza informacje o zapisywanym kluczu i zatwierdza operację odblokowaniem urządzenia.

Podczas kolejnego logowania serwis nie pyta już o hasło. Zamiast tego pojawia się komunikat typu „Zaloguj się za pomocą passkey”, „Użyj klucza dostępu”, „Continue with passkey” albo „Sign in with passkey”. Po kliknięciu system prosi o potwierdzenie tożsamości. Na iPhonie może to być Face ID, na telefonie z Androidem odcisk palca, na komputerze z Windows — Windows Hello, a na Macu — Touch ID.

Warto zapamiętać jedną zasadę: passkey zwykle jest zapisywany w konkretnym miejscu. Może to być:

| Gdzie zapisujesz passkey? | Co to oznacza dla użytkownika? |

|---|---|

| Konto Google / Menedżer haseł Google | Wygodne na Androidzie i w Chrome |

| iCloud Keychain | Wygodne na iPhonie, iPadzie i Macu |

| Windows Hello / Microsoft Password Manager | Wygodne na komputerach z Windows 11 |

| 1Password, Bitwarden, Dashlane | Wygodne przy pracy między różnymi systemami |

| Klucz sprzętowy FIDO2 | Bardzo bezpieczne, ale mniej wygodne dla części użytkowników |

Jak używać passkeys na telefonie z Androidem?

Passkeys na Androidzie najczęściej zapisują się w Menedżerze haseł Google albo w wybranym menedżerze haseł. Jeśli używasz telefonu z kontem Google, Chrome i systemowego autouzupełniania, konfiguracja zwykle jest najprostsza właśnie przez ekosystem Google.

Google opisuje passkeys jako prostą i bezpieczną metodę logowania bez hasła, opartą na odcisku palca, skanie twarzy lub blokadzie ekranu. Passkeys są też budowane na standardach branżowych, więc mogą działać między różnymi platformami.

Aby włączyć passkeys na Androidzie, wykonaj kilka prostych kroków:

- Wejdź na stronę lub do aplikacji, która obsługuje passkeys.

- Zaloguj się tradycyjną metodą, jeśli usługa jeszcze tego wymaga.

- Otwórz ustawienia konta, bezpieczeństwa lub logowania.

- Wybierz opcję „Passkeys”, „Klucze dostępu”, „Logowanie bez hasła” albo podobną.

- Kliknij „Utwórz passkey” lub „Dodaj klucz dostępu”.

- Potwierdź operację odciskiem palca, twarzą, wzorem lub PIN-em telefonu.

- Przy następnym logowaniu wybierz passkey zamiast hasła.

Na Androidzie bardzo ważne jest ustawienie blokady ekranu. Bez PIN-u, hasła, wzoru, odcisku palca lub rozpoznawania twarzy passkeys tracą sens, bo urządzenie musi mieć lokalny mechanizm potwierdzania tożsamości.

Jeśli korzystasz z Bitwarden, 1Password albo Dashlane, możesz chcieć zapisywać passkeys właśnie tam, a nie w Google Password Managerze. W takim przypadku trzeba sprawdzić ustawienia autouzupełniania i wybrać domyślnego dostawcę passkeys. Bitwarden w swojej dokumentacji opisuje, że na Androidzie należy wejść w ustawienia aplikacji, autouzupełnianie i zarządzanie passkeys, a następnie skonfigurować Bitwarden jako dostawcę kluczy dostępu.

Jak używać passkeys na iPhonie?

Passkeys na iPhonie działają najwygodniej przez iCloud Keychain, czyli Pęk kluczy iCloud. Jeśli masz iPhone’a, iPada i Maca, to właśnie iCloud Keychain synchronizuje hasła i klucze dostępu między zatwierdzonymi urządzeniami Apple.

Apple wyjaśnia, że iCloud Keychain pozwala utrzymywać hasła, passkeys, dane kart i inne informacje aktualne na zatwierdzonych urządzeniach, a dane są chronione szyfrowaniem 256-bit AES podczas przechowywania i transmisji. Apple podkreśla też, że passkeys synchronizowane przez iCloud Keychain są objęte szyfrowaniem end-to-end.

Aby włączyć passkeys na iPhonie, wykonaj następujące kroki:

- Upewnij się, że masz włączony kod blokady, Face ID lub Touch ID.

- Wejdź w ustawienia i sprawdź, czy iCloud Keychain jest aktywny.

- Otwórz aplikację lub stronę obsługującą passkeys.

- Zaloguj się dotychczasową metodą.

- Wejdź w ustawienia bezpieczeństwa konta.

- Wybierz dodanie passkey.

- Zatwierdź zapisanie klucza przez Face ID, Touch ID lub kod iPhone’a.

- Przy kolejnym logowaniu wybierz passkey i potwierdź tożsamość biometrią.

Na iPhonie passkeys są bardzo wygodne, jeśli żyjesz w ekosystemie Apple. Gdy masz Maca, iPada i iPhone’a, klucze dostępu mogą być dostępne na wszystkich zatwierdzonych urządzeniach. To duża przewaga nad sytuacją, w której passkey jest zapisany tylko lokalnie na jednym komputerze.

Trzeba jednak pamiętać o jednej rzeczy: jeśli korzystasz jednocześnie z Apple i Windowsa albo Androida, sam iCloud Keychain może nie być najwygodniejszym centrum logowania. Wtedy lepszym wyborem bywa niezależny menedżer haseł obsługujący passkeys, na przykład 1Password, Bitwarden lub Dashlane.

Jak używać passkeys na komputerze z Windows?

Passkeys na Windowsie działają przez Windows Hello, przeglądarkę i coraz częściej także przez zewnętrzne menedżery haseł. Na komputerze można potwierdzać logowanie kodem PIN, czytnikiem linii papilarnych, rozpoznawaniem twarzy lub kluczem sprzętowym.

Microsoft opisuje passkeys jako metodę logowania do kont osobistych, służbowych, szkolnych oraz wielu stron i aplikacji. Dla konta Microsoft proces polega na wejściu w zaawansowane opcje zabezpieczeń, dodaniu nowej metody logowania lub weryfikacji, a następnie wybraniu twarzy, odcisku palca, PIN-u albo klucza bezpieczeństwa.

Aby włączyć passkeys w Windows 11, zacznij od konfiguracji Windows Hello:

- Sprawdź, czy masz skonfigurowany Windows Hello.

- Wejdź na stronę obsługującą passkeys, najlepiej w aktualnej wersji Edge, Chrome lub innej kompatybilnej przeglądarki.

- Zaloguj się dotychczasową metodą.

- Otwórz ustawienia bezpieczeństwa konta.

- Wybierz „Dodaj passkey”, „Utwórz klucz dostępu” albo podobną opcję.

- Zatwierdź zapisanie passkey przez Windows Hello.

- Przy następnym logowaniu wybierz klucz dostępu i potwierdź operację PIN-em, twarzą lub odciskiem palca.

W Windows 11 wersji 24H2 Microsoft wprowadził dodatkowe ustawienia prywatności dotyczące dostępu aplikacji do passkeys. Użytkownik może zarządzać tym w sekcji Ustawienia → Prywatność i zabezpieczenia → Dostęp do kluczy dostępu. Jeśli użytkownik zablokuje aplikacji dostęp, tworzenie i używanie passkeys w tej aplikacji może nie działać.

To ważny detal, bo część problemów z passkeys na Windowsie nie wynika z samej usługi, ale z konfiguracji systemu, przeglądarki, Windows Hello albo domyślnego dostawcy kluczy dostępu.

Jak używać passkeys na Macu?

Passkeys na Macu działają najczęściej przez Safari, iCloud Keychain i Touch ID, ale mogą też współpracować z menedżerami haseł. Jeśli masz MacBooka z czytnikiem linii papilarnych, logowanie passkey wygląda bardzo naturalnie: wybierasz konto, przykładasz palec i gotowe.

Aby włączyć passkeys na Macu, sprawdź iCloud Keychain i wykonaj kilka kroków:

- Upewnij się, że masz włączony iCloud Keychain.

- Sprawdź, czy Mac ma ustawione hasło użytkownika i — jeśli dostępne — Touch ID.

- Otwórz stronę obsługującą passkeys.

- Zaloguj się tradycyjnie.

- Wejdź w ustawienia bezpieczeństwa konta.

- Dodaj passkey.

- Zatwierdź zapis klucza Touch ID lub hasłem użytkownika.

- Przy kolejnym logowaniu wybierz passkey.

Największa wygoda pojawia się wtedy, gdy używasz kilku urządzeń Apple. iPhone może pomóc zalogować się na Macu, a passkeys zapisane w iCloud Keychain mogą synchronizować się między zatwierdzonymi urządzeniami. To ogranicza ryzyko, że utrata jednego sprzętu odetnie Cię od wszystkich kont.

Jeśli jednak pracujesz równolegle na Macu, Windowsie, Androidzie i iPhonie, warto rozważyć menedżer haseł. Nie dlatego, że iCloud Keychain jest zły, ale dlatego, że niezależny menedżer może być wygodniejszy w środowisku mieszanym.

Jak używać passkeys w menedżerze haseł?

Menedżer haseł może być najlepszym miejscem na passkeys, jeśli korzystasz z wielu systemów i urządzeń. Dla osoby, która ma iPhone’a, komputer z Windows, tablet z Androidem i kilka przeglądarek, trzymanie wszystkiego wyłącznie w jednym ekosystemie bywa niewygodne.

1Password pozwala zapisywać passkeys tworzone dla kont i logować się nimi w przeglądarce, a zapisane klucze można przeglądać, edytować, przenosić i udostępniać podobnie jak inne elementy w sejfie. Dashlane również opisuje passkeys jako szybszą i bezpieczniejszą metodę logowania, w której użytkownik potwierdza logowanie na przykład odciskiem palca lub rozpoznawaniem twarzy.

Aby używać passkeys w menedżerze haseł, wykonaj te kroki:

- Zainstaluj menedżer haseł na telefonie i komputerze.

- Włącz rozszerzenie w przeglądarce.

- Skonfiguruj autouzupełnianie i — jeśli system pozwala — ustaw menedżer jako dostawcę passkeys.

- Wejdź na stronę obsługującą passkeys.

- W ustawieniach bezpieczeństwa konta wybierz utworzenie passkey.

- Gdy przeglądarka zapyta, gdzie zapisać klucz, wybierz menedżer haseł.

- Przy następnym logowaniu potwierdź użycie passkey w menedżerze.

Menedżer haseł ma kilka zalet. Po pierwsze, ułatwia przejście między platformami. Po drugie, pozwala mieć hasła, kody 2FA i passkeys w jednym, dobrze zabezpieczonym miejscu. Po trzecie, w firmach pozwala zarządzać dostępem zespołowym, odzyskiwaniem kont i politykami bezpieczeństwa.

Są też minusy. Jeśli menedżer haseł jest źle zabezpieczony, staje się jednym krytycznym punktem. Dlatego trzeba używać mocnego hasła głównego, biometrii, dodatkowego uwierzytelniania i opcji odzyskiwania konta. Passkeys nie zwalniają z myślenia o bezpieczeństwie całego magazynu.

Passkey zapisany na urządzeniu czy w chmurze — co wybrać?

Passkey może być lokalny, synchronizowany albo zapisany w zewnętrznym menedżerze haseł. To jedna z najważniejszych decyzji, bo wpływa na wygodę i odzyskiwanie dostępu.

| Rodzaj passkey | Zalety | Wady | Dla kogo? |

|---|---|---|---|

| Lokalny na urządzeniu | Bardzo mocno związany z konkretnym sprzętem | Utrata urządzenia może utrudnić dostęp | Konta wysokiego ryzyka, klucze sprzętowe |

| Synchronizowany przez Google, Apple lub Microsoft | Wygoda na wielu urządzeniach | Zależność od ekosystemu | Większość użytkowników prywatnych |

| W menedżerze haseł | Dobre wsparcie wielu platform | Wymaga mocnego zabezpieczenia menedżera | Osoby pracujące na różnych systemach |

| Klucz sprzętowy FIDO2 | Bardzo wysoki poziom bezpieczeństwa | Trzeba go fizycznie nosić i mieć zapas | Firmy, administratorzy, konta krytyczne |

Dla zwykłego użytkownika najrozsądniejszym wyborem jest zwykle synchronizowany passkey w ekosystemie, którego używa najczęściej. Jeśli masz głównie Androida i Chrome — Google Password Manager. Jeśli iPhone’a, iPada i Maca — iCloud Keychain. Jeśli Windowsa i Edge — Microsoft/Windows Hello. Jeśli mieszasz kilka światów — niezależny menedżer haseł.

Dla kont szczególnie ważnych, takich jak konto firmowe, konto administratora domeny, panel hostingu, konto pocztowe właściciela firmy czy konto do systemów finansowych, warto rozważyć dodatkowy klucz sprzętowy i zapasową metodę odzyskiwania.

Jak utworzyć passkey na koncie Google?

Passkeys na koncie Google można utworzyć w ustawieniach bezpieczeństwa konta. Google promuje passkeys jako łatwiejszą i bezpieczniejszą alternatywę dla haseł, pozwalającą logować się odciskiem palca, skanem twarzy lub blokadą ekranu.

Instrukcja:

- Wejdź na konto Google.

- Otwórz sekcję bezpieczeństwa.

- Znajdź opcję „Passkeys” lub „Klucze dostępu”.

- Wybierz utworzenie nowego passkey.

- Zdecyduj, czy chcesz zapisać go na telefonie, komputerze lub w menedżerze haseł.

- Potwierdź operację biometrią, PIN-em lub blokadą ekranu.

- Sprawdź, czy passkey pojawił się na liście metod logowania.

Po konfiguracji konto Google może proponować logowanie bez hasła. Nadal warto mieć aktualny numer telefonu, zapasowy adres e-mail i kody odzyskiwania, bo passkey nie zastępuje całej higieny bezpieczeństwa konta.

Jak utworzyć passkey na koncie Microsoft?

Passkey dla konta Microsoft można dodać jako nową metodę logowania lub weryfikacji. Microsoft w instrukcji dla użytkowników wskazuje ścieżkę przez zaawansowane opcje zabezpieczeń konta, gdzie można wybrać twarz, odcisk palca, PIN lub klucz bezpieczeństwa.

Instrukcja:

- Zaloguj się do konta Microsoft.

- Wejdź w zaawansowane opcje zabezpieczeń.

- Wybierz dodanie nowej metody logowania lub weryfikacji.

- Wybierz opcję związaną z twarzą, odciskiem palca, PIN-em lub kluczem bezpieczeństwa.

- Potwierdź zapisanie passkey przez Windows Hello albo inne obsługiwane urządzenie.

- Zapisz zapasowe metody odzyskiwania.

Na komputerach z Windows passkeys są naturalnie powiązane z Windows Hello. Jeśli więc Windows Hello nie jest skonfigurowane, warto zacząć właśnie od tego: PIN, rozpoznawanie twarzy lub czytnik linii papilarnych.

Jak sprawdzić, czy dana strona obsługuje passkeys?

Najprościej sprawdzić ustawienia bezpieczeństwa konta albo ekran logowania. Jeśli usługa obsługuje passkeys, zwykle zobaczysz opcję „Klucze dostępu”, „Passkeys”, „Logowanie bez hasła”, „Security keys” albo „Passwordless sign-in”.

Możesz też skorzystać z katalogów usług obsługujących passkeys. FIDO Alliance prowadzi katalog wdrożeń passkeys, który pokazuje przykłady implementacji dla użytkowników indywidualnych i środowisk pracowniczych. Katalog wskazuje również, czy doświadczenie użytkownika opiera się na passkey synchronizowanym między urządzeniami, czy powiązanym z jednym urządzeniem, na przykład kluczem sprzętowym.

W praktyce passkeys coraz częściej znajdziesz w usługach dużych firm technologicznych, kontach pocztowych, sklepach internetowych, platformach społecznościowych, narzędziach dla programistów i menedżerach haseł. Mniejsze serwisy, lokalne platformy i starsze systemy firmowe mogą jeszcze nie obsługiwać tej metody.

Może Cię zainteresować: eSIM vs iSIM – czym różni się wirtualna karta od SIM wbudowanej w chip?

Co zrobić przed włączeniem passkeys?

Przed włączeniem passkeys warto uporządkować podstawowe zabezpieczenia konta. To krótki etap, ale bardzo ważny. Passkey ułatwia logowanie, jednak nie powinien być jedyną rzeczą, na której opiera się bezpieczeństwo.

Przed konfiguracją sprawdź:

| Co sprawdzić? | Dlaczego to ważne? |

|---|---|

| Aktualny adres e-mail odzyskiwania | Pomaga odzyskać konto po utracie urządzenia |

| Aktualny numer telefonu | Przydaje się jako zapasowa metoda weryfikacji |

| Silne hasło główne do konta lub menedżera | Nadal może być potrzebne jako metoda awaryjna |

| Włączona blokada ekranu | Passkey musi być chroniony lokalnie |

| Aktualny system i przeglądarka | Starsze wersje mogą mieć gorsze wsparcie |

| Zapasowa metoda logowania | Chroni przed odcięciem dostępu |

Najgorszy scenariusz to entuzjastyczne włączenie passkeys na wszystkich kontach bez sprawdzenia, gdzie są zapisane i jak odzyskać dostęp. Najlepszy scenariusz to stopniowe wdrażanie: najpierw konto Google, Apple lub Microsoft, potem poczta, menedżer haseł, najważniejsze usługi, a dopiero później reszta kont.

Co zrobić po utracie telefonu z passkeys?

Utrata telefonu z passkeys nie musi oznaczać utraty kont, jeśli klucze były synchronizowane i masz poprawnie ustawione odzyskiwanie. Jeśli passkeys zapisują się w iCloud Keychain, Google Password Managerze, Microsoft Password Managerze lub menedżerze haseł, po zalogowaniu na nowym zaufanym urządzeniu powinny być możliwe do odzyskania zgodnie z zasadami danego ekosystemu.

Problem robi się większy, jeśli passkey był zapisany tylko lokalnie na jednym urządzeniu i nie masz żadnej zapasowej metody. Dlatego przy kontach krytycznych dobrze mieć więcej niż jedną metodę dostępu.

Po utracie telefonu z passkeys warto od razu wykonać kilka działań zabezpieczających:

- Zablokować lub wymazać zgubione urządzenie przez Find My, Find My Device albo narzędzia producenta.

- Zalogować się na konto z innego zaufanego urządzenia.

- Sprawdzić listę zapisanych passkeys.

- Usunąć klucze powiązane ze zgubionym urządzeniem, jeśli system je pokazuje.

- Dodać nowy passkey na nowym telefonie.

- Sprawdzić aktywne sesje i wylogować nieznane urządzenia.

- Zmienić hasło tam, gdzie nadal jest używane.

To kolejny argument za tym, aby nie traktować passkeys jako pojedynczego „magicznego klucza”. Najlepszy model to passkeys plus dobre procedury odzyskiwania.

Najczęstsze problemy z passkeys

Passkeys są wygodne, ale nadal potrafią sprawić problemy, zwłaszcza gdy użytkownik ma kilka urządzeń i kilka menedżerów haseł. Najczęstszy problem brzmi: „utworzyłam passkey, ale teraz nie wiem, gdzie on jest”. Może być zapisany w Google, Apple, Windowsie, 1Password, Bitwarden, Dashlane albo na kluczu sprzętowym.

Drugi problem to konflikt dostawców. Przeglądarka może proponować zapisanie passkey w systemowym magazynie, podczas gdy użytkownik chce używać 1Password lub Bitwarden. Wtedy trzeba sprawdzić ustawienia autouzupełniania, rozszerzenia przeglądarki i domyślnego dostawcy passkeys.

Trzeci problem to logowanie na cudzym komputerze. Passkeys nie są po to, żeby wpisywać je ręcznie. Często można użyć telefonu do potwierdzenia logowania na innym urządzeniu, ale wymaga to zgodności przeglądarki, Bluetooth, kodu QR lub innego mechanizmu przekazania żądania.

Czwarty problem to strony, które niby obsługują passkeys, ale nadal wymagają hasła jako zapasu. To etap przejściowy. W wielu usługach passkey nie usuwa jeszcze hasła, tylko dodaje wygodniejszą i bezpieczniejszą metodę logowania.

Passkeys a 2FA — czy nadal potrzebujesz dwuskładnikowego logowania?

Jeśli passkey jest poprawnie wdrożony, często pełni funkcję silnego uwierzytelnienia bez osobnego kodu SMS lub aplikacji 2FA. Użytkownik musi mieć dostęp do klucza prywatnego i potwierdzić tożsamość na urządzeniu. To łączy coś, co masz — urządzenie lub magazyn passkeys — z czymś, czym potwierdzasz dostęp lokalnie, czyli biometrią, PIN-em lub hasłem urządzenia.

Nie oznacza to jednak, że 2FA nagle przestaje mieć znaczenie. Jeśli dana usługa nie obsługuje passkeys, nadal warto używać aplikacji uwierzytelniającej, klucza sprzętowego albo innej formy weryfikacji. NCSC rekomenduje passkeys tam, gdzie są dostępne, a dwustopniową weryfikację tam, gdzie usługa jeszcze ich nie wspiera.

W praktyce:

| Sytuacja | Najlepszy wybór |

|---|---|

| Usługa obsługuje passkeys jako logowanie bez hasła | Włącz passkey |

| Usługa obsługuje tylko hasło + 2FA | Użyj mocnego hasła i aplikacji 2FA |

| Konto jest krytyczne biznesowo | Rozważ passkey + klucz sprzętowy + zapasową metodę |

| Strona obsługuje passkey tylko jako drugi składnik | Nadal warto włączyć, ale hasło zostaje ważne |

Czytaj również: Jak ustawić uwierzytelnianie dwuskładnikowe? Instrukcja krok po kroku

Czy warto używać passkeys już teraz?

Tak, passkeys warto włączać już teraz, zwłaszcza na najważniejszych kontach. To nie jest już eksperymentalna ciekawostka dla administratorów. Google, Apple, Microsoft, 1Password, Bitwarden i Dashlane mają już realne wsparcie dla passkeys, a FIDO Alliance raportuje szybki wzrost skali użycia tej technologii. W raporcie „The State of Passkeys 2026” FIDO Alliance wskazało, że passkeys osiągnęły globalną skalę 5 miliardów aktywnych kluczy, a 75 procent konsumentów w badaniu włączyło je przynajmniej na części kont.

Najlepiej zacząć od kont, których przejęcie byłoby najbardziej bolesne: poczta e-mail, konto Google, Apple ID, konto Microsoft, menedżer haseł, bankowość — jeśli obsługuje passkeys — oraz konta firmowe. Potem można przejść do sklepów, mediów społecznościowych i usług rozrywkowych.

Nie warto jednak usuwać wszystkich zapasowych metod w pierwszym dniu. Rozsądniej działać etapami: włączyć passkey, przetestować logowanie na telefonie i komputerze, sprawdzić odzyskiwanie konta, a dopiero później ograniczać zależność od haseł.

Jak używać passkeys bezpiecznie? Krótka lista zasad

Passkeys zwiększają bezpieczeństwo, ale tylko wtedy, gdy cały ekosystem logowania jest dobrze ustawiony. Najważniejsze zasady są proste:

- Używaj blokady ekranu na każdym urządzeniu.

- Aktualizuj system, przeglądarkę i menedżer haseł.

- Sprawdź, gdzie zapisuje się passkey.

- Nie twórz kluczy dostępu na cudzych lub publicznych urządzeniach.

- Miej zapasową metodę odzyskiwania konta.

- Dla kont krytycznych rozważ klucz sprzętowy.

- Nie ignoruj powiadomień o nowych logowaniach.

- Usuwaj passkeys ze zgubionych lub sprzedanych urządzeń.

- Nie rezygnuj z menedżera haseł tam, gdzie passkeys nie są jeszcze dostępne.

- W firmie wdrażaj passkeys według polityki, a nie „każdy po swojemu”.

Dobra praktyka jest prosta: passkeys dla najważniejszych kont, menedżer haseł dla reszty, 2FA tam, gdzie passkeys jeszcze nie działają.

Passkeys — podsumowanie

Passkeys to jedna z najważniejszych zmian w logowaniu od lat, bo przenoszą użytkowników z modelu „zapamiętaj sekret” do modelu „potwierdź dostęp na zaufanym urządzeniu”. Dla zwykłego użytkownika oznacza to mniej wpisywania haseł, mniej kodów SMS i mniejsze ryzyko phishingu. Dla firm — mniej resetów haseł, mniejsze ryzyko przejęcia kont i prostsze wdrażanie bezpiecznego logowania.

Największa siła passkeys polega na tym, że są jednocześnie wygodniejsze i bezpieczniejsze od haseł. To rzadka kombinacja, bo w cyberbezpieczeństwie zwykle trzeba wybierać między komfortem a ochroną. Tutaj użytkownik może logować się szybciej, a jednocześnie ograniczyć ryzyko wyłudzenia danych na fałszywej stronie.

Nie trzeba jednak przechodzić na passkeys chaotycznie. Najlepszy plan jest prosty: najpierw konto Google, Apple lub Microsoft, potem poczta i menedżer haseł, następnie konta finansowe, społecznościowe i firmowe. Po każdym kroku warto sprawdzić, gdzie zapisany jest passkey i jak odzyskać dostęp po utracie telefonu lub komputera.

FAQ – passkeys

Co to są passkeys?

Czy passkeys są bezpieczniejsze od haseł?

Czy passkeys działają na Androidzie?

Czy passkeys działają na iPhonie?

Czy passkeys działają na Windowsie?

Czy po włączeniu passkeys można usunąć hasło?

Co się stanie, jeśli zgubię telefon z passkeys?

Czy passkeys zastępują 2FA?

Czy warto używać passkeys w menedżerze haseł?

Od czego zacząć korzystanie z passkeys?

Dziękujemy za przeczytanie artykułu na Techoteka.pl.

Publikujemy codziennie informacje o sztucznej inteligencji, nowych technologiach, IT oraz rozwoju agentów AI.

Obserwuj nas na Facebooku, aby nie przegapić kolejnych artykułów.